Os projetos de sistemas embarcados têm uma coisa em comum: um microprocessador e um controlador. Estes podem ser tão simples quanto controladores de 4 bits com menos de 1K de espaço de código ou tão grandes quanto um supercomputador de processamento multicore de multi-GHz com GBs de espaço de código. Mas, os projetos modernos de sistemas embarcados baseados em IoT também têm outro requisito típico. Muitos projetos serão de sinais mistos, então quase todos os projetos incluirão comunicações sem fio.

Aqui reside um desafio. O projetista escolherá um processador completo e exagerado com muito mais desempenho, periféricos, memória e poder de processamento do que o necessário apenas para ter um único processador integrado ou processadores funcionais dedicados para lidar com tarefas específicas?

Ambas as abordagens podem ter mérito dependendo de uma variedade de restrições de projeto. O tempo de lançamento no mercado é a força motriz? O custo é a restrição crítica? E quanto ao tamanho ou eficiência energética? Existem muitos fatores e microcontroladores/microprocessadores para escolher, especialmente à medida que os sistemas embarcados invadem nosso espaço de convivência e se tornam mais prevalentes. Quase todos os lugares agora são um ambiente inteligente.

Protocolos Sem Fio

Todo dispositivo sem fio usa algum tipo de protocolo para estabelecer e manter comunicações. Embora protocolos celulares de alto custo e alta performance possam ser usados para comunicações residenciais e de edifícios, isso implica em uma taxa mensal recorrente de celular. Sistemas modernos de 4G e 5G se enquadram nessa categoria, utilizando uma variedade de protocolos sem fio para conectividade aprimorada.

O Wi-Fi® é popular para streaming de mídia e conectividade de alta velocidade dentro de uma instalação. Muitos CIs e módulos Wi-Fi estão prontamente disponíveis para projetistas em seus projetos embarcados. Ainda assim, muitos projetos não requerem taxas de dados de múltiplos Gbit/seg ou possuem orçamentos de energia mais altos para justificar o uso do Wi-Fi mais sofisticado e caro.

Zigbee, Bluetooth® e LTE são os protocolos sem fio mais eficientes em termos de energia para uso em ambientes de sala ou edifício. Esses requerem muito menos firmware, memória e corrente, tornando-os adequados para controles remotos, sistemas de iluminação, sistemas de mídia, sensores de temperatura, detectores de fumaça/incêndio, sistemas de aquecimento/resfriamento e mais.

O que torna esses protocolos ainda mais desejáveis é a flexibilidade topológica que oferecem. Além de ponto a ponto, esses protocolos podem oferecer arquiteturas estrela, mesh, ponto a ponto e cliente-servidor. Redes estrela exigem que cada nó esteja mais próximo do centro da estrela, que geralmente é um agregador. Redes ponto a ponto e mesh podem ‘passar o bastão’ de nó em nó e cobrir distâncias maiores, já que os pacotes se propagam ao longo de um caminho de roteamento. Isso também pode ajudar a preservar a vida útil da bateria, pois não é necessário muita potência de transmissão. Eventualmente, pacotes que são necessários para se conectar à World Wide Web precisarão ser roteados para um ponto de acesso. Em todos os casos, é essencial garantir a segurança.

Segurança

Às vezes, uma violação de segurança pode ser apenas um incômodo, como se alguém invadisse sua smart TV e mudasse os canais. Outros casos podem ser mais sérios, como alguém hackear um sistema médico doméstico. Lidar com essas ameaças pode ser feito de algumas maneiras, mas a estratégia mais comum é a criptografia.

Existem muitos algoritmos e padrões de criptografia — alguns simples e outros muito complexos. Protocolos sem fio como Zigbee e BLE têm vários métodos de fornecer proteção por criptografia. O ZigBee usa chaves AES de 128 bits e é eficaz tanto em camadas de aplicação quanto em camadas MAC. O Bluetooth Low Energy (BLE) permite quatro camadas de segurança:

- Nível 1: Sem Segurança

- Usado para cenários onde a confidencialidade dos dados não é uma preocupação.

- Nível 2: Emparelhamento não autenticado com criptografia

- Nível básico de segurança, criptografando a transmissão de dados sem verificar a identidade do dispositivo que está se conectando.

- Nível 3: Emparelhamento autenticado com criptografia

- Aumenta a segurança com um método de autenticação, como um PIN, antes de estabelecer uma conexão criptografada.

- Nível 4: Conexões seguras LE autenticadas

- O mais alto nível de segurança no BLE, que usa um algoritmo de criptografia avançado para emparelhamento autenticado e conexões seguras.

As funções de segurança aceleradas por hardware podem transferir funções de segurança do firmware e tornar os processadores muito mais desejáveis. Criptografia, descriptografia, geração de códigos hash, geradores de sequências pseudo-aleatórias e outros blocos operam em alta velocidade no hardware, mas são mais demorados para implementar em software. Isso adiciona tempo de latência e requer que o programador escreva e depure mais código.

Além da proteção de dados em tempo de execução, outra camada de segurança precisa ser implementada, chamada de boot seguro. Com o boot seguro, o firmware do bootloader é protegido e bloqueado, impedindo que alguém reescreva esse código crítico e redirecione sua funcionalidade. Normalmente, o firmware desprotegido alimenta um processador quando ele inicializa. Se ele for substituído na memória flash de alguma forma, o sistema é comprometido. O boot seguro aproveita as instruções iniciais de boot fortemente criptografadas, que então usam assinaturas digitais para autenticar a próxima camada de código de inicialização.

Um Sonho que se Tornou Real

Percebendo a corda bamba que os projetistas precisam percorrer ao escolher um microcontrolador/microprocessador ideal, muitos fabricantes de dispositivos estão oferecendo microcontroladores/microprocessadores direcionados para este enorme mercado de IoT, automação predial, automotivo e controle industrial. Essas aplicações necessitam mais do que um simples processador, mas não requerem um super processador. Embora o tempo de desenvolvimento precise ser rápido, o custo e o tamanho geralmente estão no topo da lista de restrições.

Uma das melhores maneiras de obter os processadores e periféricos necessários é utilizar uma solução de sistema em chip (SoC). Essas unidades modulares podem ser fabricadas por um OEM para produções em pequena escala ou usadas para prototipar sua própria versão personalizada em volumes maiores.

A chave está na família de processadores PIC32CX-BZ3 de 64 MHz baseados no Cortex MF4 Arm de 32 bits. Este processador traz uma multiplicidade de periféricos e sua ROM de inicialização segura verifica a integridade e autenticidade antes da execução, para garantir a confiabilidade na raiz do sistema. Há também oito zonas de memória protegidas e um fusível final que o torna impenetrável.

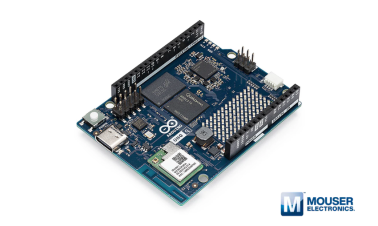

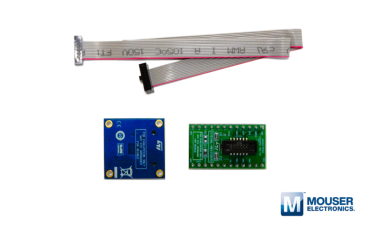

O WBZ351 (Figura 1) impulsiona os módulos WBZ35x, que apresentam um transceptor totalmente compatível com Bluetooth Low Energy 5.2. O transceptor também é certificado Zigbee 3.0, com pilhas de software construídas em torno do robusto framework MPLAB Harmony v3.

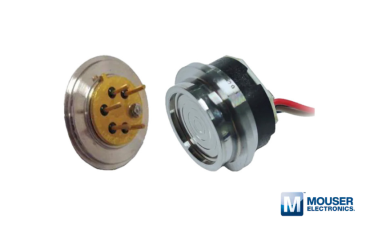

Também são importantes o acelerador de segurança baseado em hardware e a chave pública de hardware (Figura 2). A criptografia de segurança AES e o gerador de códigos HASH também estão incluídos para criar um ambiente de execução seguro. Recursos como anti-retrocesso e ciclo de vida do firmware legível oferecem ainda mais níveis de proteção.

Conclusão

Quando se trata de IoT e ambientes inteligentes, os projetistas têm uma grande responsabilidade. Eles devem integrar conectividade sem fio com medidas rigorosas de segurança. É aí que entram o Bluetooth Low Energy e o Zigbee. Essas soluções podem cobrir grandes áreas com redes mesh enquanto consomem menos energia. Ao incorporar inicialização segura e funcionalidades de toque capacitivo, os projetistas podem acelerar o lançamento do conceito no mercado e atender às demandas por segurança e interação do usuário nos dispositivos IoT de hoje.

A família de processadores PIC32CX-BZ3 reúne tudo o que é necessário em um só lugar, incluindo opções avançadas de conectividade e recursos de segurança baseados em hardware. Ao aproveitar soluções poderosas, os projetistas podem navegar pelos ecossistemas complexos da IoT moderna para garantir que os ambientes inteligentes sejam eficientes, seguros e fáceis de usar.

Artigo publicado por Jon Gabay no blog da Mouser Electronics: Wireless IoT Designs Just Got Easier

Traduzido pela Equipe Embarcados. Visite a página da Mouser Electronics no Embarcados